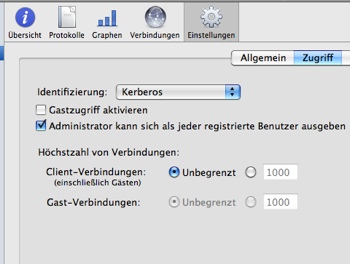

Eben im Testlabor wollte ich einen Fileserver in meine vorhanden Test-Domain einbinden. Die Identifizierung sollte natürlich über Kerberos laufen, dies habe ich auch fein über die Admin-Tools konfiguriert:

Dummerweise haben die Admintools den Dienst nicht kerberisiert (warum auch immer).

Prüfen kann man die übrigens über das Terminal mit dem Shell-befehl „klist -kt„.

Um den AFP Dienst nachträglich auf einem Mac OS X Server zu kerberisieren muss man das Terminal bemühen. Der Befehl zum kerberisieren lautet wie folgt:

sso_util configure -r odserver.domain.de -a odadmin afp

odserver.domain.de = euer Open Directory Master

odadmin = Das Admin-Account der eure OD verwalten darf

Nach erfolg sollte die Ausgabe so aussehen:

Contacting the directory server

/Local/Default

/BSD/local

/LDAPv3/127.0.0.1

Creating the service list

Creating the service principals

WARNING: no policy specified for afpserver/myafpserver.mydomain.de@odserver.MYDOMAIN.DE; defaulting to no policy

Creating the keytab file

Configuring services

WriteSetupFile: setup file path = /temp.l0Y3/setup

Eine erneute Prüfung mittels „klist -kt“ auf dem Fileserver sieht dann so aus:

Keytab name: FILE:/etc/krb5.keytab

KVNO Timestamp Principal

—- —————– ——————————————————–

3 01/16/09 10:35:03 afpserver/myafpserver.domain.de@odserver.DOMAIN.DE

Somit ist der AFP Dienst auf dem Server kerberisiert und die Clients können sich mit ihrem Kerberos Ticket am Fileserver anmelden.